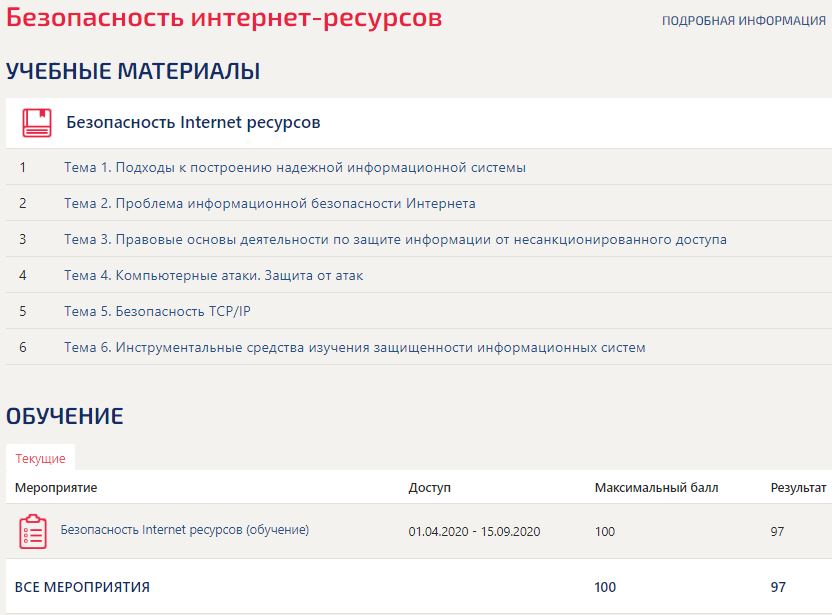

Безопасность интернет-ресурсов ответы Синергия Сборник

Содержимое: Ответы.zip (273.93 KB)

Загружен: 09.11.2020

Положительные отзывы: 0

Отрицательные отзывы: 0

Продано: 0

Возвраты: 0

~ 167 ₽

Точная сумма — на странице оплаты

Безопасность интернет-ресурсов ответы Синергия Сборник тестов. Оценка 97/100 баллов.

К протоколу IP относится …

фрагментация

маршрутизация

достоверность передачи

Для защиты от прослушивания трафика при помощи сетевого анализатора может использоваться …

шифрование передаваемой информации

дополнительная аутентификация

фильтрация трафика

Наиболее частым случаем нарушения безопасности информационной системы являются …

вирусы

ошибки персонала

обиженные сотрудники

атаки извне

Чтобы усилить защиту беспроводной сети, следует …

использовать шифрование с уникальными ключами

изменить заводской SSID

защитить протокол SSNP

Неверно, что к пакету протокола … из стека ТСР/IP добавляется IP-заголовок

ICMP

ARP

DHCP

Уровень технической защиты информации – это …

степень технической защиты

процесс технической защиты информации

совокупность методов и средств технической защиты информации, соответствующих нормируемым показателям

Командой протокола FTP является команда …

DIR

GET

LS

RNTO

К маске подсети 255.255.192.0 относятся адреса: …

193.29.179.40, 193.29.179.22

193.29.179.40, 193.29.179.81

193.29.179.40, 193.29.179.81, 193.29.92.64, 193.29.179.22

193.29.179.40, 193.29.92.64

Трафик между клиентами и серверами во внутренней сети лучше всего защищать при помощи …

SAP

SSL

TPC

Набор данных, который позволяет поставить открытый ключ с объектом, имеющим соответствующий закрытый ключ, носит название …

конструктивный сертификат

модуль доступа

цифровой сертификат

Для централизованной аутентификации можно использовать …

RADIUS

CONNECT

RETAIL

Посмотреть ARP таблицу узла (OC Windows NT) можно с помощью команды …

nbtstat -a

netstat –d

arp –a

arp -d

К средствам технической защиты информации относятся …

технические средства, предназначенные для предотвращения утечки информации по одному или нескольким техническим каналам

аппаратные и программные средства защиты

межсетевые экраны

Наиболее частый случай нарушения безопасности информационной системы – …

обиженные сотрудники

компьютерные вирусы

атаки извне

ошибки персонала

Управление доступом – это …

защита персонала и ресурсов

реагирование на попытки несанкционированного доступа

способ защиты информации путем регулирования использования ресурсов (документов, технических и программных средств, элементов баз данных)

Неверно, что характеристикой протокола UDP является …

работа без установления соединения

техника плавающего окна

наличие в заголовке поля «контрольная сумма»

Для указания адреса получателя сообщения служит команда протокола SMTP …

SEND

HELO

POST

RCPT TO

Неверно, что корректным МАС-адресом является …

00457FEB7777

FE6794C76890

FFFFFFFFFFFF

Авторизация – это процедура предоставления субъекту …

определенных полномочий и ресурсов в данной системе

определенного идентификатора

предоставления субъекту определенной ключевой пары

Трафик – это …

канал передачи данных

объем информации передаваемых по каналу передачи данных

совокупность сообщений, передаваемых по сети электросвязи

Уровни стека протоколов TCP/IP:

прикладной (application), транспортный (transport), сеансовый (dalsatcom)

сеансовый (dalsatcom), транспортный (transport), сетевой (internet)

прикладной (application), транспортный (transport), сетевой (internet)

Командой TRACEROUTE используются протоколы …

ARP и ICMP

ICMP

ICMP и UDP

При установлении связи по протоколу ТСР первым посылается пакет с установленным флагом … в заголовке

SYN

ACK

FYN

…протокол реализует криптографическую защиту на канальном уровне

SSH

TCP

PPTP

SSL

Когда пользователь входит в домен, вводя реквизиты своей учетной записи, происходит …

идентификация

терминализация

аутентификация

Неверно, что состоянием соединения по протоколу TCP является …

SYN-SENT

LAST- ACK

LISTEN

WAIT

Средства телекоммуникации – это …

проводное, оптико-волоконное и беспроводное соединение объектов

совокупность средств связи, обеспечивающих передачу данных между ЭВМ и информационными системами, удаленными друг от друга на значительные расстояния;

комплекс технических средств передач

К протоколу IP относится …

фрагментация

маршрутизация

достоверность передачи

Для защиты от прослушивания трафика при помощи сетевого анализатора может использоваться …

шифрование передаваемой информации

дополнительная аутентификация

фильтрация трафика

Наиболее частым случаем нарушения безопасности информационной системы являются …

вирусы

ошибки персонала

обиженные сотрудники

атаки извне

Чтобы усилить защиту беспроводной сети, следует …

использовать шифрование с уникальными ключами

изменить заводской SSID

защитить протокол SSNP

Неверно, что к пакету протокола … из стека ТСР/IP добавляется IP-заголовок

ICMP

ARP

DHCP

Уровень технической защиты информации – это …

степень технической защиты

процесс технической защиты информации

совокупность методов и средств технической защиты информации, соответствующих нормируемым показателям

Командой протокола FTP является команда …

DIR

GET

LS

RNTO

К маске подсети 255.255.192.0 относятся адреса: …

193.29.179.40, 193.29.179.22

193.29.179.40, 193.29.179.81

193.29.179.40, 193.29.179.81, 193.29.92.64, 193.29.179.22

193.29.179.40, 193.29.92.64

Трафик между клиентами и серверами во внутренней сети лучше всего защищать при помощи …

SAP

SSL

TPC

Набор данных, который позволяет поставить открытый ключ с объектом, имеющим соответствующий закрытый ключ, носит название …

конструктивный сертификат

модуль доступа

цифровой сертификат

Для централизованной аутентификации можно использовать …

RADIUS

CONNECT

RETAIL

Посмотреть ARP таблицу узла (OC Windows NT) можно с помощью команды …

nbtstat -a

netstat –d

arp –a

arp -d

К средствам технической защиты информации относятся …

технические средства, предназначенные для предотвращения утечки информации по одному или нескольким техническим каналам

аппаратные и программные средства защиты

межсетевые экраны

Наиболее частый случай нарушения безопасности информационной системы – …

обиженные сотрудники

компьютерные вирусы

атаки извне

ошибки персонала

Управление доступом – это …

защита персонала и ресурсов

реагирование на попытки несанкционированного доступа

способ защиты информации путем регулирования использования ресурсов (документов, технических и программных средств, элементов баз данных)

Неверно, что характеристикой протокола UDP является …

работа без установления соединения

техника плавающего окна

наличие в заголовке поля «контрольная сумма»

Для указания адреса получателя сообщения служит команда протокола SMTP …

SEND

HELO

POST

RCPT TO

Неверно, что корректным МАС-адресом является …

00457FEB7777

FE6794C76890

FFFFFFFFFFFF

Авторизация – это процедура предоставления субъекту …

определенных полномочий и ресурсов в данной системе

определенного идентификатора

предоставления субъекту определенной ключевой пары

Трафик – это …

канал передачи данных

объем информации передаваемых по каналу передачи данных

совокупность сообщений, передаваемых по сети электросвязи

Уровни стека протоколов TCP/IP:

прикладной (application), транспортный (transport), сеансовый (dalsatcom)

сеансовый (dalsatcom), транспортный (transport), сетевой (internet)

прикладной (application), транспортный (transport), сетевой (internet)

Командой TRACEROUTE используются протоколы …

ARP и ICMP

ICMP

ICMP и UDP

При установлении связи по протоколу ТСР первым посылается пакет с установленным флагом … в заголовке

SYN

ACK

FYN

…протокол реализует криптографическую защиту на канальном уровне

SSH

TCP

PPTP

SSL

Когда пользователь входит в домен, вводя реквизиты своей учетной записи, происходит …

идентификация

терминализация

аутентификация

Неверно, что состоянием соединения по протоколу TCP является …

SYN-SENT

LAST- ACK

LISTEN

WAIT

Средства телекоммуникации – это …

проводное, оптико-волоконное и беспроводное соединение объектов

совокупность средств связи, обеспечивающих передачу данных между ЭВМ и информационными системами, удаленными друг от друга на значительные расстояния;

комплекс технических средств передач

В первую очередь в таблице маршрутизации просматривается маршрут …

Сеть с адресом 190.25.32.0 принадлежит к классу …

Аутентификация – это процедура проверки …

Реакцией ОС семейства Windows на FIN-сканирование в случае закрытого порта является …

Службой TELNET обычно используется номер порта …

Неверно, что к протоколу IP относится такая функция, как …

К протоколу ICMP относится сообщение «…»

Для отправки широковещательных сообщений в данный сетевой сегмент используется адрес …

Количество преодолеваемых маршрутизаторов показывает поле заголовка IP датаграммы …

Пакет, передаваемый по протоколу ТСР, называется …

На DNS возможна атака …

Сетевой адаптер, работающий в селективном режиме, игнорирует фреймы …

Угроза системе передачи данных – это …

Сетевые сканеры – это программы, которые…

Программы, которые проверяют большие группы компьютеров в Интернете в поисках уязвимых к тому или иному конкретному виду атаки, называются …

К компьютерным атакам относят …

Базовым законом в области защиты информации является принятый в начале 1995 года Федеральный закон «…»

Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются …

Государственные информационные ресурсы являются

По статистике, больше всего сетевых атак организованы из-под операционной системы …

Информация, отнесенная к государственной тайне,…

От реальной системы, осуществляющей межсетевое экранирования, обычно требуют «…»

Протокол управления криптоключами SKIP разработан компанией Sun Microsystems в …

Межсетевые экраны – это …

Многокомпонентный экран включает…

Экранирующий транспорт…

Боевые диалеры (war dialer) – это …

Неверно, что средством борьбы с IP–spoofing является …

Для автоматического обнаружения потенциальных слабых мест внутри сетей с использованием различных тестов для проверки реакции на несанкционированные проникновения используется …

Сетевые анализаторы (снифферы) – это программы, которые…

Back Orifice – это …

Атака, при которой атакующий компьютер выдает себя за систему, которой «жертва» доверяет, называется «…»

Метод сетевой атаки, являющейся комбинацией «подслушивания» и 1Р IP spoofing‘a, называется «…»

Защита информации – это …

S/Key – это протокол аутентификации на основе …

Устройство SunScreen содержит … Ethernet-адаптеров

Федеральный закон № 139-ФЗ от 28 июля 2012 года – дополнения «о защите детей» …

К основным достоинствам экранирующих маршрутизаторов можно отнести …

Экранирование дает возможность контролировать информационные потоки, направленные …

Под политикой безопасности понимают …

Информационные ресурсы делятся на …

После покупки вы получаете ответы которые указаны в описании товара

Сеть с адресом 190.25.32.0 принадлежит к классу …

Аутентификация – это процедура проверки …

Реакцией ОС семейства Windows на FIN-сканирование в случае закрытого порта является …

Службой TELNET обычно используется номер порта …

Неверно, что к протоколу IP относится такая функция, как …

К протоколу ICMP относится сообщение «…»

Для отправки широковещательных сообщений в данный сетевой сегмент используется адрес …

Количество преодолеваемых маршрутизаторов показывает поле заголовка IP датаграммы …

Пакет, передаваемый по протоколу ТСР, называется …

На DNS возможна атака …

Сетевой адаптер, работающий в селективном режиме, игнорирует фреймы …

Угроза системе передачи данных – это …

Сетевые сканеры – это программы, которые…

Программы, которые проверяют большие группы компьютеров в Интернете в поисках уязвимых к тому или иному конкретному виду атаки, называются …

К компьютерным атакам относят …

Базовым законом в области защиты информации является принятый в начале 1995 года Федеральный закон «…»

Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются …

Государственные информационные ресурсы являются

По статистике, больше всего сетевых атак организованы из-под операционной системы …

Информация, отнесенная к государственной тайне,…

От реальной системы, осуществляющей межсетевое экранирования, обычно требуют «…»

Протокол управления криптоключами SKIP разработан компанией Sun Microsystems в …

Межсетевые экраны – это …

Многокомпонентный экран включает…

Экранирующий транспорт…

Боевые диалеры (war dialer) – это …

Неверно, что средством борьбы с IP–spoofing является …

Для автоматического обнаружения потенциальных слабых мест внутри сетей с использованием различных тестов для проверки реакции на несанкционированные проникновения используется …

Сетевые анализаторы (снифферы) – это программы, которые…

Back Orifice – это …

Атака, при которой атакующий компьютер выдает себя за систему, которой «жертва» доверяет, называется «…»

Метод сетевой атаки, являющейся комбинацией «подслушивания» и 1Р IP spoofing‘a, называется «…»

Защита информации – это …

S/Key – это протокол аутентификации на основе …

Устройство SunScreen содержит … Ethernet-адаптеров

Федеральный закон № 139-ФЗ от 28 июля 2012 года – дополнения «о защите детей» …

К основным достоинствам экранирующих маршрутизаторов можно отнести …

Экранирование дает возможность контролировать информационные потоки, направленные …

Под политикой безопасности понимают …

Информационные ресурсы делятся на …

После покупки вы получаете ответы которые указаны в описании товара

Отзывов от покупателей не поступало